由渗透扫描到实施路由器跳板攻击

在肉鸡上执行“IPconfig /all”命令可以查看肉鸡的网络配置情况,如图5所示。这表明我们通过路由器Telnet出来后可以在新的Telnet上执行命令,接着使用“netstat -n | find "443" ”查看路由器和肉鸡的网络连接情况,如图6所示,这也就从事实上验证了跳板的可行性。

图5

图5

图6

图6

说明:

(1)在Telnet上理论上可以建立N个连接,但在实际使用过程中,只要有五个以上就可以了,其推荐线路为“本地”-“国(内)外肉鸡”-“路由器”-“国(内)外肉鸡”-“工作平台”。一般追踪者就很难追踪了。

(2)本文提的思路适合于在DOS命令下执行攻击,也就是批处理攻击类型,对熟悉Linux下的攻击尤为适用。

上一页 [1] [2] [3] 下一页

(四)路由器攻击和测试

1.在路由器上执行命令在telecom提示符下输入“?”获取帮助信息,如图7和图8所示,路由器有多条命令,根据这些提示输入命令进行执行,在执行过程中发现老是出错,仅能显示一些简单的信息,由于本人对直接在路由器上执行命令不太熟悉,未深入进行测试,熟悉路由器的朋友可以进行测试,看看能够获取一些什么东西。

图7

图7

图8

图8

2.路由器提权

既然进入了路由器,那就看看如何进行提升权限,看看是否有这方面的漏洞,通过查询还真找到一些有关路由器提升权限的漏洞,这些漏洞需要构建才能实现,由于本次主要是跳板方面的测试,因此关于路由器渗透方面留在后面进行研究。

(五)总结和思考

本次渗透测试完毕后,有以下一些值得思考和研究的问题:

(1)如何在获取一定权限后对路由器进行渗透以获取真正的权限,也就是完全控制路由器。

(2)如何就本次发现的问题进行加固。我个人认为在路由器初试设置完毕后可以关闭23端口,或者对23端口进行IP限制访问,同时对路由器设置一个比较复杂的用户名和密码。

(3)如何破解和扫描路由器口令。关于这个问题,我们团队已经对目前一些主流的路由器的密码和用户进行整理,可以到论坛下载。http://www.antian365.com/viewthread.php?tid=3248&extra=page%3D2。本就如何来扫描路由器的口令进行实践和测试,敬请关注我们的后续文章《路由器口令的扫描和破解》。

(4)如何对路由器进行劫持和挂马。本着研究的态度对路由器劫持和挂马技术进行研究。

上一页 [1] [2] [3]

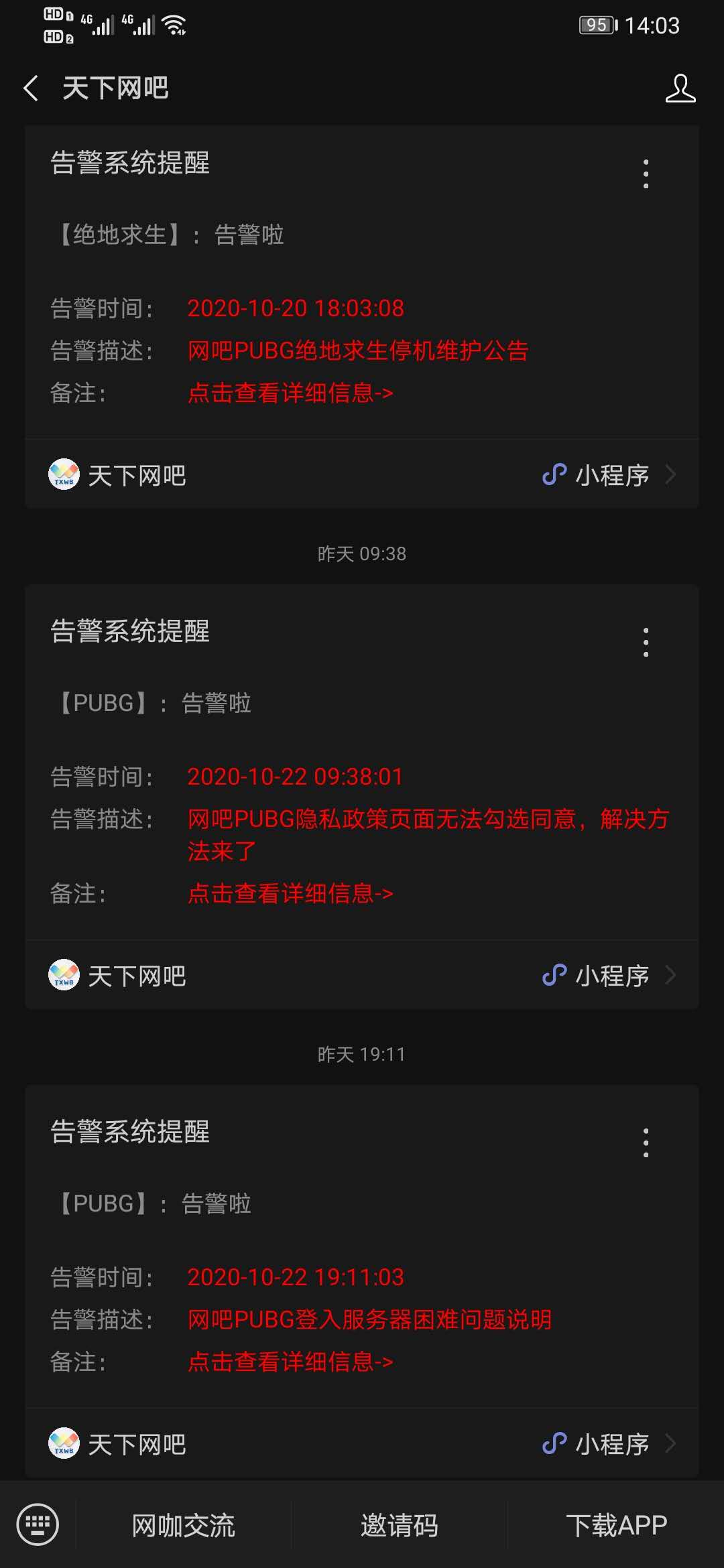

天下网吧・网吧天下

天下网吧・网吧天下